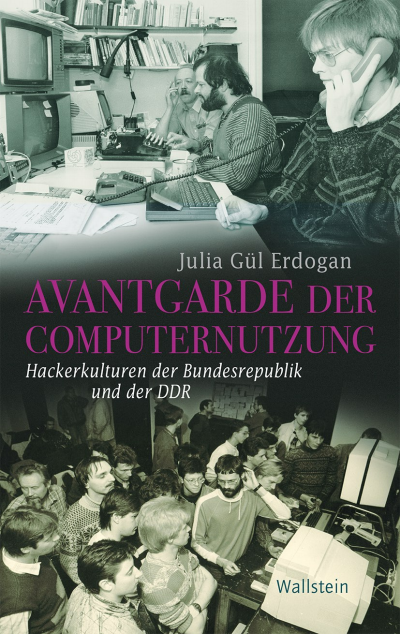

Avantgarde der Computernutzung

Hackerkulturen der Bundesrepublik und der DDR- Autor:innen:

- Verlag:

- 2021

Zusammenfassung

Die schillernden Vorreiter des Informationszeitalters: Hacker im Spiegel der deutsch-deutschen Zeit- und Technikgeschichte.

Hacker und Haecksen zählen zur Avantgarde der Computerisierung. Seit den späten 1970er-Jahren bildeten sie sich in der Bundesrepublik und in der DDR zu eigensinnigen ComputernutzerInnen mit einschlägigem Wissen heraus. Sie eigneten sich das Medium spielerisch an, schufen Kontakträume und brachten sich so aktiv in den Prozess der Computerisierung ein. Durch ihre Grenzüberschreitungen zeigten sie dabei Chancen und Risiken der Digitalisierung auf.

Julia Gül Erdogan geht der Entstehung der Hackerkulturen in Ost- und Westdeutschland nach. Sie analysiert, wie deren teils subversive Praktiken Machtgefüge in Politik, Wirtschaft und Gesellschaft herausforderten. Zugleich verdeutlicht die Arbeit Gemeinsamkeiten und Unterschiede der frühen sub- und gegenkulturellen Computernutzung in den beiden deutschen Teilstaaten.

Publikation durchsuchen

Bibliographische Angaben

- Auflage

- 1/2021

- Copyrightjahr

- 2021

- ISBN-Print

- 978-3-8353-3370-3

- ISBN-Online

- 978-3-8353-4632-1

- Verlag

- Wallstein, Göttingen

- Sprache

- Deutsch

- Seiten

- 392

- Produkttyp

- Monographie

Inhaltsverzeichnis

- Titelei/Inhaltsverzeichnis Kein Zugriff Seiten 1 - 8

- 1.1.1. (Technik)Kultur und kulturelle Praktiken Kein Zugriff

- 1.1.2. Die Rolle von Räumen und die Utopien der Computernutzung Kein Zugriff

- 1.1.3. Die Hacker – Eine praxisorientierte Definition Kein Zugriff

- 1.2. Forschungsstand Kein Zugriff

- 1.3. Quellen Kein Zugriff

- 2. Die Hacker in den USA Kein Zugriff Seiten 51 - 70

- 3.1.1. Heimcomputer zwischen Arbeitswerkzeug und Konsumgut Kein Zugriff

- 3.1.2. Hacker als TüftlerInnen, exzessive ProgrammiererInnen und VirtuosInnen Kein Zugriff

- 3.2.1. Zugangsmöglichkeiten und -beschränkungen der Online-Kommunikation Kein Zugriff

- 3.2.2. Hacker als unautorisierte NutzerInnen der Datennetze Kein Zugriff

- 3.2.3. Private Netzwerke und Mailboxen Kein Zugriff

- 3.2.4. Gegenöffentlichkeit und Informationsfreiheit als Menschenrecht Kein Zugriff

- 3.3. Unpolitische Hacker? Wau Holland – Urvater der bundesdeutschen Hackerkultur Kein Zugriff

- Zwischenfazit Kein Zugriff

- 4.1.1. Die Jugend im Visier des Computermarktes und der Pädagogik Kein Zugriff

- 4.1.2. Die subversive Aneignung der Computer durch die Jugend Kein Zugriff

- 4.1.3. Spielende Kinder und der Generationendiskurs bei den Hackern Kein Zugriff

- 4.1.4. Jugendlicher Leichtsinn? Der KGB-Hack und die Verantwortung des Hackers Kein Zugriff

- 4.2.1. Äußere Ursachen für die Unterrepräsentation von Frauen Kein Zugriff

- 4.2.2. Hacken als männlicher Wettkampf ? Kein Zugriff

- 4.2.3. Die Etablierung eines Narratives des männlichen Hackers Kein Zugriff

- 4.2.4. Der Mangel an Frauen als Thema der »männlichen« Hackerszene in der Bundesrepublik Kein Zugriff

- 4.2.5. Frauen fordern ihre Rolle in der Computerisierung ein Kein Zugriff

- Zwischenfazit Kein Zugriff

- 5.1.1. Bildschirmtext und »Bildschirm-Trix« Kein Zugriff

- 5.1.2. Die Inszenierung der guten Hacker Kein Zugriff

- 5.2.1. Die Rolle der Hacker beim Schutz individueller Daten Kein Zugriff

- 5.2.2. Sicherheitsrisiken durch Computerviren und -würmer Kein Zugriff

- 5.2.3. Die Gesetze zur Bekämpfung von Wirtschaftskriminalität Kein Zugriff

- 5.3. Der Geltungsanspruch der Hacker als Aufklärer des Informationszeitalters Kein Zugriff

- Zwischenfazit Kein Zugriff

- 6.1.1. Motive für die Gründung von Hackerclubs Kein Zugriff

- 6.1.2. Resonanz auf das Angebot von Computerclubs Kein Zugriff

- 6.1.3. Prozesse der Institutionalisierung Kein Zugriff

- 6.1.4. Konflikte und Probleme Ende der 1980er-Jahre und die Folgen Kein Zugriff

- 6.2.1. Hacker als OrganisatorInnen und TeilnehmerInnen von Messen und Kongressen Kein Zugriff

- 6.2.2. Der Kommunikationskongress ’90 und die Auswirkungen des Mauerfalls auf die Hackerszene Kein Zugriff

- 6.3.1. Hackernewsletter als Gegenöffentlichkeit und gemeinschaftsbildendes Medium Kein Zugriff

- 6.3.2. Computer als Produktionsmittel alternativer Zeitschriften Kein Zugriff

- Zwischenfazit Kein Zugriff

- 7. Die Hacker im Prozess der Computerisierung: Fazit und Ausblick Kein Zugriff Seiten 357 - 365

- Dank Kein Zugriff Seiten 366 - 366

- Abkürzungsverzeichnis Kein Zugriff Seiten 367 - 369

- Quellenverzeichnis Kein Zugriff Seiten 370 - 378

- Literaturverzeichnis Kein Zugriff Seiten 379 - 392